Internet Explorer - najlepszy i najgorszy

26 lipca 2013, 14:51Badania nowych wersji głównych przeglądarek, Internet Explorera 10, Firefoksa 20.0.1, Chrome'a 26 i Safari 5.1.7, przyniosły bardzo dobre i bardzo złe wieści dla Microsoftu. IE okazał się najlepszy pod względem ochrony prywatności użytkownika i najgorszy w kategorii ochrony komputera przed zagrożeniami

Orionem sterował 12-letni procesor

11 grudnia 2014, 10:25Lotem Oriona, który w ubiegłym tygodniu ruszył w pierwszą podróż w przestrzeni kosmicznej, sterował 12-letni procesor i komputer, który daleki jest od najnowszych rozwiązań stosowanych w domowych pecetach. Lot przebiegł bardzo dobrze. Lepiej być nie mogło. A osiągnęliśmy to dzięki licznym testom. Umieściliśmy nasz system w odpowiednim środowisku i testowaliśmy go na wszystkie możliwe sposoby - mówi Matt Lemke, który był odpowiedzialny za awionikę, zasilanie i oprogramowanie Oriona

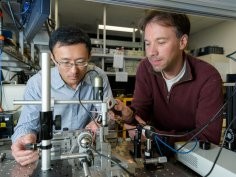

Splątali elektrony na rekordową odległość

25 listopada 2015, 17:15Na Uniwersytecie Stanforda splątano elektrony znajdujące się w rekordowej odległości niemal 2 kilometrów od siebie. To ważny krok w kierunku stworzenia praktycznych sieci kwantowych

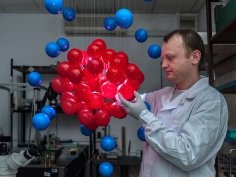

Prototyp chemicznego komputera wykrywa sferę

13 marca 2017, 14:03Komputery chemiczne stają się coraz bardziej realne, udowadniają naukowcy z Instytutu Chemii Fizycznej PAN w Warszawie. Okazuje się, że po zastosowaniu odpowiedniej strategii "uczenia" nawet stosunkowo prosty układ chemiczny może wykonywać nietrywialne operacje.

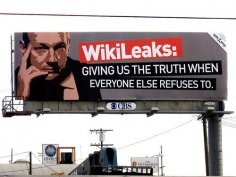

Szwecja ponownie otwiera śledztwo przeciwko Assange'owi

13 maja 2019, 11:03Szwedzka prokuratura poinformowała, że ponownie otwiera śledztwo ws. gwałtu, jakiego miał się dopuścić założyciel Wikileaks, Julian Assange. Oznacza to, że Szwecja wystąpi z wnioskiem ekstradycyjnym do Wielkiej Brytanii.

Polskie instytucje naukowe koordynują rozwój badań nad technologiami kwantowymi

4 lutego 2021, 04:07W ostatnim tygodniu stycznia 8 instytucji naukowych podpisało list intencyjny w sprawie koordynacji działań na rzecz rozwoju polskich badań kwantowych. Inicjatywa ma być parasolem nad aktywnościami, prowadzonymi w różnych ośrodkach naukowych w Polsce. Naukowcy liczą też na wsparcie władz publicznych i ustanowienie długofalowego programu rozwoju badań kwantowych

Chatbot Google'a stawia diagnozy lepiej niż lekarze i jest bardziej empatyczny

16 stycznia 2024, 11:24Google twierdzi, że opracowało system sztucznej inteligencji oparty na dużym modelu językowym, który dokładniej niż lekarz podstawowej opieki zdrowotnej diagnozuje choroby układu oddechowego i krążenia. Podczas konwersacji z pacjentem model zebrał podobną ilość informacji, co lekarz, a lepiej wypadł w kwestii okazywania empatii. Artykuł opisujący system oraz jego osiągnięcia opublikowano w arXiv i nie został on jeszcze zrecenzowany.

Szukasz zdjęcia? Podążaj za zapachem

17 października 2006, 11:57Zespół prowadzony przez Stephena Brewstera z University of Glasgow opracował oprogramowanie i sprzęt, które pozwalają przypisać unikatowy zapach, np. świeżo ściętej trawy czy czekolady, do grupy zdjęć.

Skype szpiegował użytkowników

12 lutego 2007, 15:43Od połowy grudnia zeszłego roku użytkownicy windowsowej wersji Skype'a byli szpiegowani przez swoją aplikację. Skype odczytywał ustawienia BIOS-u komputera i zapisywał numer seryjny płyty głównej.

Serce jak na dłoni, tyle że na ekranie komputera

31 maja 2007, 08:33Naukowcy z Linköping University opracowali urządzenie, które umożliwia zaawansowaną wizualizację zjawisk otaczającego nas świata. Od tej pory będziemy mogli nie tylko widzieć, ale i czuć dynamikę bicia serca, turbulencje powietrza wokół kadłuba samolotu czy nawet oddziaływania sił wewnątrz cząsteczek różnych substancji.